Nella prima parte, abbiamo esaminato alcune delle minacce che circondano l’uso degli hot wallet in particolare, clipper e pagine di accesso false. Queste minacce sono particolarmente letali perché gli hot wallet sono sempre connessi a Internet. Qui, continuiamo la panoramica delle minacce dei wallet di criptovaluta dando un’occhiata ai collegamenti contenenti malware come un altro pericolo principale per gli utenti degli hot wallet, insieme ad alcune considerazioni sulla sicurezza rilevanti per gli utenti dei cold wallet.

Collegamenti errati e altri collegamenti non validi

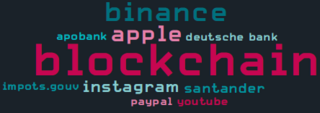

Hai mai cliccato su un link che sembrava “blockchain.com” ma che si è rivelato essere qualcos’altro? Questo è chiamato attacco omoglyph. Sostituendo alcuni caratteri nel nome di dominio con quelli che sembrano simili o identici agli occhi umani (ma in realtà sono diversi dai computer), gli operatori di phishing possono creare collegamenti che sembrano portare a siti Web popolari che in realtà si risolvono in siti dannosi. La telemetria di ESET per il secondo trimestre del 2020 ha mostrato che gli aggressori si stavano concentrando sugli scambi di criptovaluta con blockchain.com e binance.com come domini maggiormente presi di mira:

Senza una soluzione di sicurezza come ESET Internet Security installata sul PC, o senza l’occhio di un detective per rilevare il cambio di carattere – un evento altamente improbabile – nulla impedirebbe di essere oggetto di phishing.

Il phishing può avvenire anche tramite un altro percorso molto tipico: email di spam che tentano di intasare la casella di posta. Fare click su collegamenti dannosi in questi messaggi di spam e fornire potenzialmente ai trojan bancari, come Mekotio, la possibilità di danneggiare il PC è piuttosto pericoloso. Alcune varianti di Mekotio, ad esempio, tentano di rubare bitcoin sostituendo l’indirizzo del portafoglio bitcoin all’interno degli appunti.

Se non copi e incolli mai l’indirizzo del wallet, beh, un keylogger è una dotazione standard per molti malware. Quindi, ancora una volta, se non fosse per la mia protezione bancaria e dei pagamenti fornita da ESET Smart Security Premium per la protezione contro i keylogger, avremmo molta meno fiducia quando si digita l’indirizzo del wallet tramite un browser.

Prima di abbandonare l’argomento dei collegamenti errati, se stai ancora utilizzando i torrent per scaricare software e giochi crackati o piratati e poi passare a uno exchange per fare un po ‘di crypto trading, ripensaci. Come ulteriore deterrente contro l’uso di siti torrent, malware come KryptoCibule si trovano su alcune di queste piattaforme. KryptoCibule cerca di dirottare le transazioni di criptovaluta sostituendo gli indirizzi del portafoglio negli appunti ed esfiltrando qualsiasi file relativo alla criptovaluta che trova sulla macchina della vittima.

Cold Wallet: limitare le minacce a un campo di gioco fisico

Come sanno i trader di criptovaluta più esperti, il modo migliore per ridurre al minimo i pericoli che affliggono l’uso di hot wallet è utilizzare un cold wallet. Due opzioni popolari sono Ledger e Trezor. Creando un vuoto d’aria tra il tuo wallet e Internet, i rischi assumono una prospettiva prevalentemente fisica.

C’è l’ovvio rischio di perdere il tuo cold wallet, che qualcuno lo rubi o, meno probabile ma possibile, di manomissioni che si verificano lungo la catena di approvvigionamento.

Sebbene l’utilizzo di cold wallet diminuisca numerosi rischi informatici, la parallela diminuzione della facilità d’uso può ancora rimanere un po ‘un dente dolente per alcuni utenti. I grandi operatori del web purtroppo hanno fornito soltanto soluzioni per alleviare questo problema: estensioni di Google Chrome e componenti aggiuntivi di Firefox che integrano il wallet Ledger con il browser. Questo significa tornare ad avere a che fare con i problemi del mondo degli hot wallet

Suggerimenti

- Mantieni aggiornati i tuoi dispositivi e utilizza sempre una soluzione di sicurezza affidabile, come ESET Internet Security o ESET Mobile Security, per proteggerli dalle minacce più recenti.

- Se desideri scaricare un’app di wallet di criptovaluta, assicurati innanzitutto che il servizio selezionato offra davvero un wallet mobile, desktop o online controllando il sito Web ufficiale del servizio.

- Quando scarichi app di wallet mobile da Google Play, controlla il numero di download, le valutazioni e le recensioni delle app. Fai attenzione alle app appena pubblicate con recensioni positive che sembrano troppo belle per essere vere.

- Laddove l’opzione è disponibile, utilizza sempre l’autenticazione a più fattori per proteggere i tuoi account wallet con un ulteriore livello di sicurezza.

- Pensaci due volte su dove stai condividendo la frase e la chiave di recupero del tuo wallet.

- Digita l’indirizzo del tuo wallet, invece di copiarlo e incollarlo, e ricontrolla l’indirizzo prima di usarlo.

- Determina se il fornitore dell’app offre un’assicurazione / protezione dei consumatori contro le perdite di monete.