Nel dinamico panorama della sicurezza informatica, la capacità di identificare, comprendere e rispondere rapidamente alle minacce è fondamentale. Con l’aumento del volume e della complessità delle minacce informatiche, il ruolo di una visualizzazione dati efficace nei cruscotti di sicurezza diventa cruciale. Questi cruscotti agiscono come un’interfaccia simile al cruscotto di un’auto, permettendo agli utenti di comprendere i dati e prendere decisioni informate rapidamente.

Importanza della visualizzazione in tempo reale delle minacce

I professionisti della sicurezza informatica operano in un ambiente dove decisioni prese in una frazione di secondo possono mitigare o esacerbare minacce potenziali. Tuttavia, navigare tra una moltitudine di dati di sicurezza, come tentativi di intrusione, epidemie di malware o attività anomale, può essere schiacciante senza l’aiuto di strumenti di visualizzazione ben progettati.

Abilitare la presa di decisioni rapida

Un cruscotto di sicurezza informatica ben progettato non dovrebbe solo mostrare i dati, ma trasformarli in intuizioni azionabili. Deve convertire informazioni complesse in rappresentazioni visive facilmente comprensibili, consentendo agli utenti di capire rapidamente lo stato dei loro sistemi.

Tecniche efficaci di visualizzazione dei dati

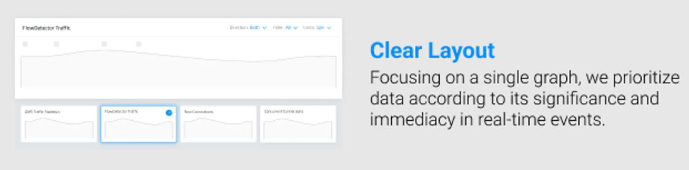

Chiarezza e Semplicità

La regola più importante della visualizzazione efficace dei dati è la chiarezza. Un’interfaccia ingombra o eccessivamente complessa può confondere piuttosto che aiutare nella presa di decisioni. Visualizzazioni chiare e semplici che trasmettono le informazioni più critiche a colpo d’occhio sono inestimabili.

Display di informazioni gerarchico

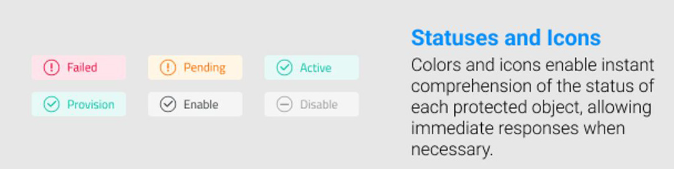

Priorizzare le informazioni in base alla loro rilevanza e urgenza è cruciale. Usare gerarchie visive, come allarmi codificati a colori o enfasi basata sulla dimensione, guida gli utenti a concentrarsi prima sulle minacce più critiche.

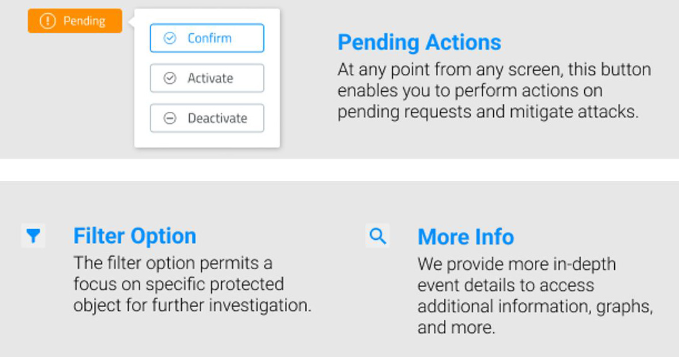

Elementi interattivi per approfondimenti più dettagliati

Offrire elementi interattivi all’interno del cruscotto permette agli utenti di indagare più a fondo quando necessario. Ad esempio, elementi cliccabili o funzioni di approfondimento consentono una visione più dettagliata di minacce specifiche senza sovraccaricare la vista iniziale del cruscotto.

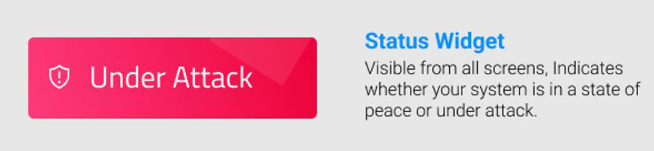

Aggiornamenti e allarmi in tempo reale

Incorporare aggiornamenti dei dati in tempo reale e allarmi istantanei assicura che i professionisti della sicurezza informatica siano dotati delle informazioni più attuali, permettendo risposte proattive alle minacce emergenti.

Comprendere le esigenze degli utenti

Progettare un cruscotto di sicurezza informatica inizia con la comprensione delle esigenze degli utenti, dei loro flussi di lavoro e dei contesti in cui operano. Un approccio centrato sull’utente assicura che il cruscotto si allinei al loro uso, rendendolo più intuitivo ed efficiente.

Conclusione

In un’era definita da minacce informatiche persistenti, la progettazione dei cruscotti di sicurezza informatica gioca un ruolo importante. La visualizzazione in tempo reale delle minacce non riguarda solo la presentazione dei dati; si tratta di dare agli utenti gli strumenti per prendere decisioni rapide ed efficaci. Impiegando principi di design chiari, intuitivi e centrati sull’utente, i cruscotti di sicurezza informatica diventano un vantaggio importante nella battaglia continua contro le minacce informatiche in evoluzione.

In definitiva, il successo di un cruscotto di sicurezza informatica risiede nella sua capacità di fondere senza soluzione di continuità potenti intuizioni sui dati con un’esperienza utente intuitiva, permettendo agli utenti di rimanere un passo avanti.