Introduzione agli attacchi Flood UDP

Un attacco UDP (User Datagram Protocol), spesso definito UDP Flood o attacco DDoS (Distributed Denial of Service) basato su UDP, è un tipo di attacco informatico che prende di mira servizi di rete e applicazioni che utilizzano il protocollo UDP.

Cos’è l’UDP?

UDP è uno dei protocolli principali della suite di protocolli Internet e viene utilizzato per trasmettere dati su una rete. A differenza del TCP (Transmission Control Protocol), che stabilisce una connessione prima del trasferimento dei dati e fornisce controllo degli errori e affidabilità, UDP è senza connessione e fornisce un controllo degli errori minimo e nessuna garanzia di consegna o ordine dei pacchetti.

Quali applicazioni utilizzano UDP?

- Giochi online: grazie alla bassa latenza e alla capacità di trasferimento dati in tempo reale

- Streaming live: piattaforme come Twitch, YouTube Live e Facebook

- VoIP (Voice over IP): molte applicazioni VoIP, come Skype, Zoom

Possiamo osservare l’utilizzo dei vantaggi del protocollo UDP in varie altre piattaforme e applicazioni, inclusi ma non limitati a Internet of Things (IoT), DNS e protocolli di rete come SNMP e TFTP.

Cos’è l’attacco UDP?

In un attacco UDP l’aggressore inonda un sistema o una rete bersaglio con un volume elevato di pacchetti UDP (traffico). Questi pacchetti possono essere inviati a porte UDP specifiche associate ai servizi di rete o alle applicazioni sulla destinazione oppure possono essere inviati a porte casuali. L’obiettivo principale di un attacco UDP è sopraffare l’infrastruttura di rete o l’applicazione del bersaglio, provocandone la mancata risposta o il rallentamento.

Poiché le sessioni UDP sono senza connessione, il protocollo UDP consente lo spoofing dell’indirizzo IP di origine, questo ci porta alla sfida di come identificare i pacchetti buoni da quelli cattivi, abbiamo detto ago in un pagliaio?

Quanto sono comuni gli attacchi UDP?

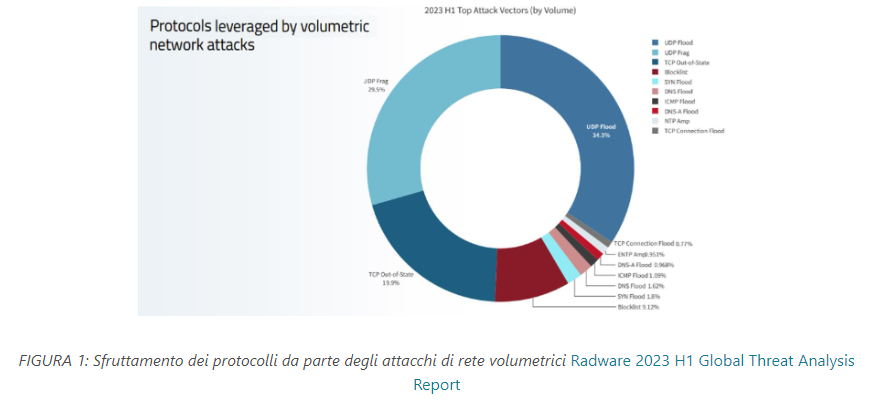

Nel primo semestre del 2023, UDP è stato il protocollo più abusato per gli attacchi DDoS di rete volumetrici, rappresentando il 63,8% del volume totale degli attacchi. La maggior parte delle porte UDP scansionate e sfruttate sono state anche tra i principali contendenti nel 2022, SIP (porta 5060) è stato ancora una volta il servizio basato su UDP più preso di mira nel primo semestre del 2023.

Stiamo vedendo alcuni gruppi di hacktivisti sfruttare i flussi UDP e SYN per alternare le proprie ondate di attacchi HTTPS. I Flood hanno origine da circa 10.000 IP di origine univoci con Flood UDP che raggiungono fino a 600 Gbps.

Caratteristiche chiave degli attacchi UDP

Comprendere il nemico è fondamentale in ogni battaglia, e lo stesso vale per difendersi dagli attacchi Flood UDP. Ecco alcune caratteristiche chiave da tenere a mente:

- Senza connessione: UDP non stabilisce una connessione tra mittente e destinatario, rendendolo più veloce per alcuni tipi di trasmissione di dati ma mancando i meccanismi integrati di ripristino degli errori di TCP, ciò rende UDP meno sicuro, poiché non esiste un meccanismo integrato per verificare la fonte o la destinazione dei dati.

- Stateless: UDP è stateless, ovvero ogni pacchetto viene trattato in modo indipendente senza alcuna conoscenza dei pacchetti precedenti. Questa mancanza di tracciamento dello stato rende più difficile rilevare e mitigare gli attacchi UDP, poiché non ci sono numeri di sequenza o meccanismi di tracciamento della connessione su cui fare affidamento.

- Potenziale di amplificazione: alcuni protocolli basati su UDP, come DNS (Domain Name System) e NTP (Network Time Protocol), possono essere utilizzati per lanciare attacchi di amplificazione. In un attacco di amplificazione, un utente malintenzionato invia una piccola richiesta a un server UDP vulnerabile con un indirizzo IP di origine falsificato. Il server, ignaro dello spoofing IP di origine, risponde con una risposta molto più ampia all’indirizzo IP della vittima. Ciò può comportare un aumento significativo del traffico diretto alla vittima, sovraccaricando la sua rete e causando una negazione del servizio.

- Attacchi riflessivi distribuiti: gli aggressori spesso utilizzano UDP per lanciare attacchi DRDoS (Distributed Reflective Denial of Service). Questi attacchi comportano l’invio di pacchetti UDP a server vulnerabili con indirizzi IP di origine falsificati, facendo sì che i server rispondano all’indirizzo IP della vittima. Ciò può amplificare l’efficacia dell’attacco e rendere difficile risalire alla fonte dell’attacco.

- Come posso mitigare gli attacchi?

Il campo di battaglia è pronto, esploriamo le possibili misure per ridurre l’impatto di questi attacchi. Esistono strategie e tecniche efficaci che puoi utilizzare per proteggere il tuo ambiente dagli attacchi Flood UDP:

- Analisi comportamentale: le soluzioni Radware Anti-DDoS che utilizzano l’analisi comportamentale identificano modelli di traffico anomali, anche nel traffico crittografato. Questo approccio proattivo aiuta a rilevare tempestivamente le minacce, a ridurre il rilevamento di falsi positivi e falsi negativi e a fornire il miglior scudo protettivo per il tuo ambiente.

- Filtraggio delle porte: è una misura di sicurezza che implica consentire o bloccare selettivamente porte UDP specifiche per prevenire o ridurre al minimo l’impatto di potenziali attacchi su una rete o un sistema. C’è un breve elenco di porte UDP conosciute come 53, 68 e 88. Il sistema dovrebbe supportare il filtraggio delle porte sconosciute e delle porte Real Time Signature.

- Orchestrazione e automazione della sicurezza: l’integrazione delle soluzioni anti-DDoS con le piattaforme SOAR (Security Orchestration, Automation e Response) consente risposte più rapide e automatizzate agli attacchi DDoS.

- Difesa ibrida e multi-cloud: strategie di difesa DDoS ibride e multi-cloud, sfruttando la scalabilità e la ridondanza dei servizi di mitigazione basati su cloud mantenendo la protezione on-premise.

- Scrubbing dei pacchetti e rilevamento delle anomalie: utilizza la difesa con tecniche di scrubbing dei pacchetti e un centro di scrubbing che scarta i pacchetti UDP malformati o sospetti. Rilevamento delle anomalie tramite algoritmi avanzati supportati dalla conformità RFC. Queste protezioni forniscono la convalida necessaria per la struttura e la conformità dei pacchetti, utilizzando queste tecniche per filtrare le fonti non legittime generate utilizzando molti strumenti di attacco.

- Protezione dagli aggressori noti: utilizza servizi che forniscono al tuo sistema un elenco dinamico di aggressori noti, questo servizio estrae dati di intelligence da una varietà di fonti, come Radware Cloud Security Services. Global Deception Network, una rete globale di honeypot progettata per monitorare e tracciare il traffico dannoso. Questa protezione non è a prova di proiettile poiché se la fonte viene falsificata, l’attacco supererà la protezione.

- Servizi di mitigazione DDoS basati su cloud: utilizza servizi di mitigazione DDoS basati su cloud specializzati nel rilevamento e nella mitigazione degli attacchi DDoS. Questi servizi hanno la capacità di assorbire e filtrare il traffico DDoS, lasciando inalterato il traffico legittimo. La combinazione di una soluzione ibrida che utilizza un potente apprendimento automatico, combinata con una soluzione ibrida di mitigazione DDoS consente di ottenere il meglio da entrambi i mondi: intervento umano minimo e massima tranquillità.

- Protezione delle firme in tempo reale: utilizza tecniche avanzate come algoritmi di creazione di firme in tempo reale per creare automaticamente firme difensive dinamiche e adattive, adattate alle esatte caratteristiche del traffico di attacco.

Conclusioni

La protezione DDoS di Radware mitiga gli attacchi UDP Flood utilizzando algoritmi di machine learning e basati sul comportamento per comprendere cosa costituisce un profilo di comportamento legittimo e quindi bloccare automaticamente gli attacchi dannosi.

Radware gestisce le connessioni degli utenti in modo efficace senza influire sulle richieste legittime, aumentando la precisione della protezione e riducendo al minimo i falsi positivi e le interruzioni per gli utenti legittimi.