Il rapporto Clusit, alla sua ventiduesima pubblicazione, riporta l’analisi di oltre 100 professionisti che operano quotidianamente nel mondo della cyber security in Italia e ha l’obbiettivo di evidenziare i settori più colpiti, le tipologie, le tecniche di attacco più frequenti.

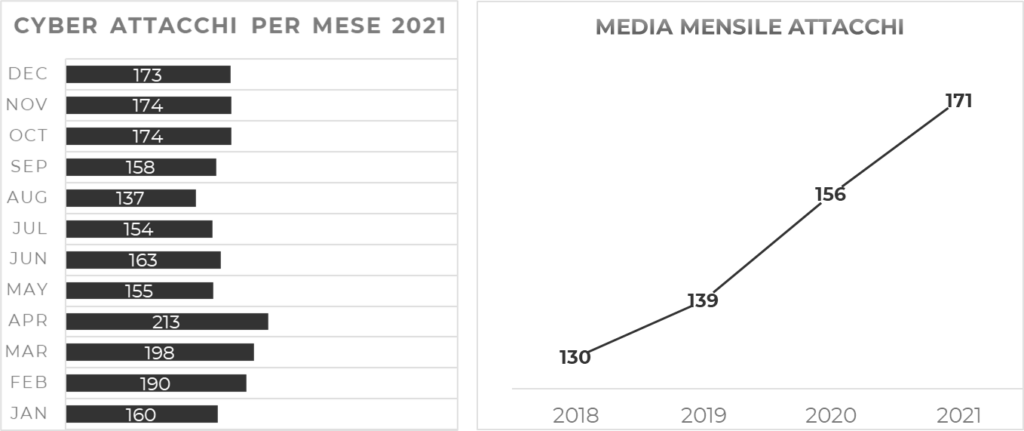

Il primo dato che colpisce è il record di incidenti informatici classificati come “attacchi gravi”: Da 1.874 nel 2020 a 2.049 nel 2021.

Rispetto allo scorso anno (di cui avevamo parlato qui) il trend di incidenti informatici non tende a diminuire.

Mettendo a paragone i numeri del 2018 con quelli del 2021 la crescita degli attacchi gravi è stata quasi del 32% (da 1.554 a 2.049). Detto diversamente, in 4 anni la media mensile di attacchi gravi a livello globale è passata da 130 a 171.

I dati dimostrano che il tempo della sottovalutazione dei problemi, del rimandare l’adozione di contromisure efficaci (evitando di investire quanto necessario) è terminato. In questo senso il PNRR (Piano nazionale di ripresa e resilienza), può rappresentare per l’Italia l’occasione di mettersi al passo e colmare le proprie lacune (anche) in ambito cyber.

Nello specifico ne parliamo in un digital talk che si terrà il 21 aprile in collaborazione con gli Osservatori Digital del Politecnico di Milano e il Network Digital360.

Per la registrazione: https://bit.ly/3qK7D0K

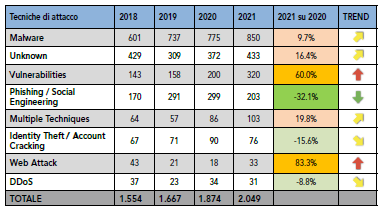

Tecniche di attacco: il ransomware si conferma la minaccia informatica più diffusa

Per quanto riguarda invece le tecniche di attacco, il malware, che comprende in particolare il ransomware, si conferma lo strumento preferito dal cybercrime. E’ riconducibile a tecniche di malware il 41% degli attacchi, mentre nel 21% dei casi sono utilizzati di fatto i data breach, cresciuti sensibilmente (in questo caso le vittime non sono obbligate a descrivere la natura degli attacchi per questo sono classificati come Unknown) e nel 16% la categoria “Vulnerabilità” (che segna +60%) e “Phishing / Social Engineering” (in calo, –32,1%), mentre “Tecniche Multiple” sale del +19.8%. Gli attacchi DDoS “Distributed Denial of Service” diminuiscono del 8,8%, così come quelli realizzati tramite “Identity Theft / Account Hacking” (-15,6%).

Il notevole aumento del cybercrimine rileva dinamiche di natura sempre più organizzata, con il sensibile aumento di servizi disponibili sul dark web, come il famigerato Ransomware-as-a-Service, che consente a chiunque di noleggiare un kit per condurre a piacimento i propri attacchi, senza disporre di competenze elevate in materia di programmazione. La diffusione di fenomeni su larga scala come le botnet, che prevedono un notevole livello di organizzazione da parte degli attaccanti, così come le azioni sempre più mirate verso settori specifici di attività, costituiscono il segnale sintomatico del coinvolgimento della criminalità organizzata.

Secondo Andrea Zapparoli Manzoni, comitato direttivo Clusit:

“Oggi una valutazione del rischio su base annuale è insufficiente, l’anno non è più frequenza temporale ragionevole. Serve invece rifare assessment con cadenza frequente, ricorrere alla revisione dell’analisi del rischio e dei budget non con la lentezza di oggi. Servirebbe almeno ogni sei mesi, altrimenti non si tiene il passo. Non è possibile procrastinare l’adozione di contromisure efficaci e i necessari investimenti e le risorse allocate dal Pnrr dovranno essere gestite con una governance stringente in ottica cybersecurity di tutti i progetti di digitalizzazione previsti, valorizzando finalmente le competenze cyber delle risorse umane del Paese”.