Il cloud ibrido ormai è un realtà consolidata tra le aziende. Sfortunatamente, però, lo sono anche le minacce alla sicurezza informatica. Com’è possibile sfruttare i vantaggi offerti dal cloud ibrido, proteggendo allo stesso tempo anche i tuoi dati? Abbiamo cercato di rispondere a questa domanda insieme al Osservatorio Cloud Transformation (Politecnico di Milano) e al nostro Partner Kaspersky.

Cloud ibrido e sicurezza

Il ruolo dell’IT si è lentamente spostato da quello di una funzione di supporto a quello di un asset fondamentale per il business.. È diventata una necessità strategica per le imprese moderne.

Allo stesso tempo, anche il ruolo di un manager IT si è evoluto per soddisfare questa nuova realtà. Per aiutare i professionisti IT a comprendere meglio il modello di cloud ibrido e come può essere protetto, abbiamo recentemente organizzato un webinar dal titolo “Cloud ibrido e sicurezza”. Il webinar è stato organizzato insieme e Kaspersky e ha visto la partecipazione del Politecnico di Milano con l’obiettivo di fornire un approccio integrato per risolvere le sfide IT di oggi. Poiché il nostro evento è stato così popolare e ha sollevato così tante domande interessanti, ora stiamo offrendo a tutti i nostri lettori alcune informazioni sulle nostre scoperte.

Ricerca del Politecnico di Milano: l’adozione del cloud ibrido è in aumento

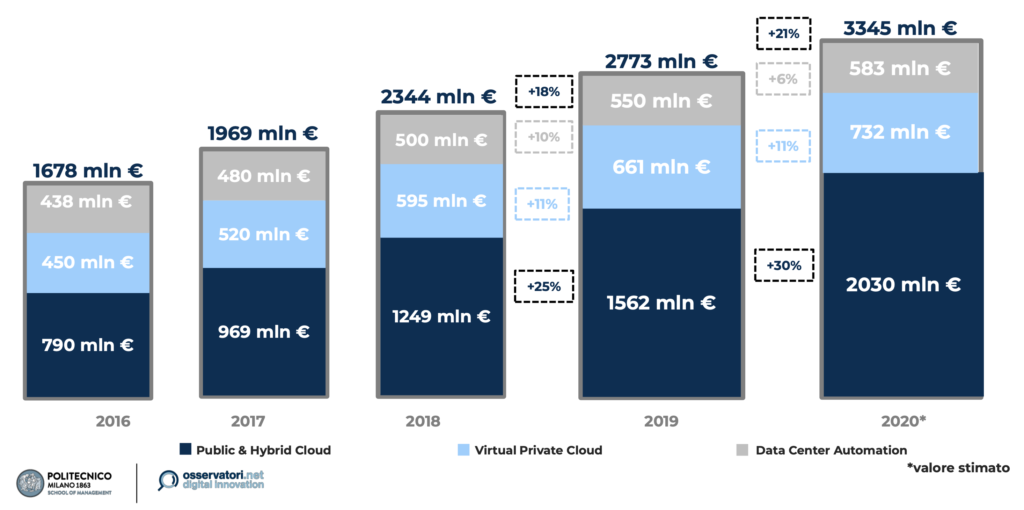

Secondo una ricerca del Cloud Transformation Observatory, l’adozione del cloud, in generale, e l’adozione del cloud ibrido, in particolare, sono in aumento.

Come si è evoluto esattamente il mercato del cloud? Questo grafico offertoci dal Cloud Observatory fa luce:

L’accelerazione della trasformazione digitale e dell’adozione del cloud è stata alimentata, tra le altre cose, anche dalla crisi sanitaria del 2020. Nello specifico, il cloud ha consentito alle aziende di continuare la propria attività, nonostante le sfide operative esistenti. Quali sono le ragioni di fondo? Anche in questo caso, la ricerca svolta dall’Osservatorio ci aiuta a comprendere meglio le esigenze del mercato:

1. essere agili è diventato più importante per le aziende e il loro IT;

2. fornire una buona esperienza utente;

3. ottenere sicurezza e protezione;

Kaspersky: protezione dei dati in un ambiente ibrido

Man mano che le aziende hanno compreso l’importanza dei dati, si sono rese conto anche quanto sia fondamentale proteggerli. Il nostro partner Kaspersky, player importante nel mercato della sicurezza dei dati, afferma che alcune delle principali sfide alla sicurezza in un ambiente ibrido sono:

– rischio di downtime o applicazioni non disponibili;

– accesso esterno non autorizzato;

– componenti dell’applicazione o istanze di elaborazione non autorizzate;

– incapacità di far fronte agli incidenti che colpiscono app e dati cloud.

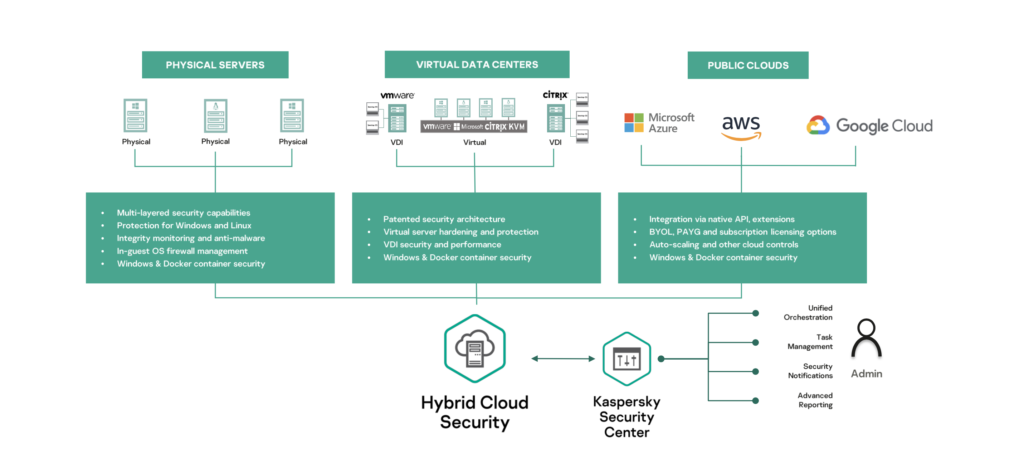

L’approccio di Kaspersky alla sicurezza del cloud ibrido è essenzialmente un mix tra sicurezza del cloud pubblico e privato.

Una tale soluzione può aiutare l’azienda a scongiurare potenziali minacce. Tuttavia, poiché esse si evolvono rapidamente, un approccio integrato alla sicurezza dei dati comporterà anche meccanismi di backup e ripristino affidabili.

L’interpretazione di Syneto del cloud ibrido

Le aziende moderne devono concentrarsi su tre aspetti principali: persone, processi e tecnologia. Per aiutare le imprese a gestire queste risorse in modo efficiente, ma anche per offrire le migliori soluzioni tecniche, Syneto ha sviluppato una nuova piattaforma che:

– è pronta per il futuro e consente l’adozione di nuove tecnologie e tendenze;

– aiuta ad eliminare processi manuali e complessi attraverso l’automazione;

– è accessibile ovunque;

– è efficiente e consente la riduzione dei costi;

– protegge la risorsa più importante: i dati.

L’ecosistema Syneto fa convergere soluzioni on-premise e cloud, accelerando così il passaggio al cloud ibrido. La protezione dei dati è assicurata, tramite backup automatici quasi istantanei, che possono essere utilizzati per un rapido ripristino in caso di incidente sull’infrastruttura principale.

FONTE: https://syneto.eu/2021/02/24/cloud-ibrido-sicurezza-dati/?lang=it