Il numero e la frequenza degli attacchi informatici ransomware crescono ogni anno. L’Agenzia dell’Unione europea per la cybersicurezza (ENISA) ha registrato un aumento del 150% solo nel 2020 e, a partire dallo scorso anno, gli attacchi ransomware sono diventati la minaccia numero uno. Come se non bastasse, i tempi di inattività e i costi di recupero sostenuti possono essere da 10 a 15 volte superiori al riscatto richiesto dai criminali informatici. Queste cifre sono solo alcuni dei dati e dei risultati principali trattati nel nuovo eBook Escape the Ransomware Maze di WatchGuard.

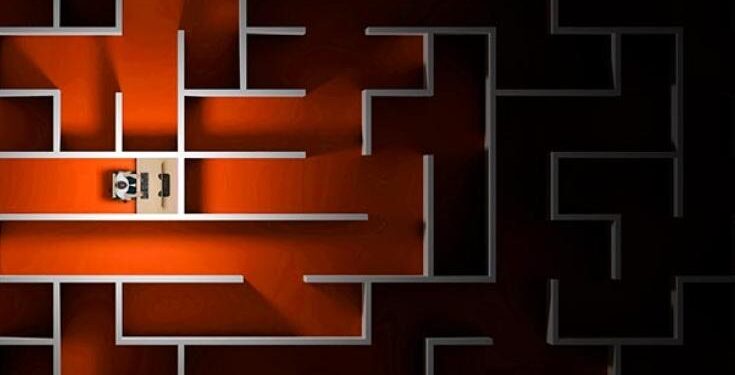

Questa pubblicazione descrive anche come gli hacker di oggi impieghino tattiche sofisticate per eludere le tradizionali misure di rilevamento del ransomware e per sfruttare i processi più comuni al fine di violare i sistemi. I criminali si muovono lateralmente attraverso la rete alla ricerca di opportunità di furto e crittografia dei dati. Una volta ottenuto ciò che serve loro, minacciano di vendere o divulgare i dati o le informazioni di autenticazione che hanno estratto, se non viene pagato un riscatto. L’e-book illustra la tipica procedura che i criminali informatici seguono per raggiungere questo obiettivo:

- Gli hacker accedono all’organizzazione utilizzando uno dei seguenti vettori di attacco: furto di password, forza bruta, vulnerabilità del software o phishing.

- Una volta ottenuto l’accesso iniziale alla rete, gli autori di attacchi cercano di trovare le identità chiave all’interno dell’organizzazione per ottenere le credenziali di accesso che consentiranno loro di continuare ad avanzare, aggirando così le tradizionali misure di sicurezza informatica.

- Dopo l’intrusione, utilizzano diversi strumenti per portare a termine l’attacco informatico. Si introducono tramite un malware contenente un pacchetto con tutti gli strumenti necessari, che possono eventualmente anche scaricare stabilendo una comunicazione con un server di comando e controllo, una volta all’interno del sistema.

- Nella fase finale dell’attacco informatico, una volta scaricato e installato nel sistema, il ransomware inizia a eseguire le operazioni per cui è stato progettato. Questo tenterà di disattivare le misure di sicurezza informatica e di estrarre i dati sensibili, di distruggere le copie di backup e, infine, di disattivare i sistemi e criptare i dati dell’organizzazione.

Alla luce di questi pericoli, in che modo le organizzazioni possono contrastare gli attacchi informatici ransomware che utilizzano tecniche sempre più sofisticate, si verificano con maggiore frequenza e possono eludere le tradizionali soluzioni di sicurezza informatica con sorprendente facilità? L’eBook risponde a questa domanda proponendo alcune best practice, come l’implementazione di backup protetti separati dalla rete connessa all’organizzazione, la raccomandazione di verificare che i sistemi e i software di terze parti siano completamente aggiornati con le ultime patch e la gestione efficace delle password e delle autorizzazioni di accesso all’interno dell’organizzazione.

Tuttavia, avverte anche che queste misure, pur essendo preventive, non sono infallibili e devono essere combinate con una soluzione di sicurezza informatica completa, in grado di rilevare e rispondere a minacce avanzate di questo tipo. Questa soluzione deve incorporare tecnologie che si concentrano su un modello Zero-Trust e che si fondano sulla protezione, sul rilevamento e sulla risposta sull’endpoint, contribuendo a ridurre la superficie di attacco mediante l’applicazione di patch per le vulnerabilità note. Deve inoltre gestire l’identità attraverso l’autenticazione a più fattori (MFA), le funzionalità anti-phishing, anti-exploit, anti-tampering e un servizio di classificazione automatica di processi e applicazioni, nonché un servizio di ricerca delle minacce, in modo da rilevare proattivamente anche le più sofisticate.

FONTE: https://www.watchguard.com/it/wgrd-news/blog/come-fermare-gli-attacchi-ransomware-sofisticati