La trasformazione digitale ha subito un’accelerazione e l’architettura Zero Trust ha aiutato le aziende a investire in tecnologie più evolute senza esporsi al rischio di attacchi informatici avanzati.

Secondo il sondaggio Pulse di WatchGuard, condotto su 100 dirigenti IT e della sicurezza, un framework Zero Trust stimola la trasformazione digitale delle aziende, come dichiarato da 6 intervistati su 10 (59%). Inoltre, 3 aziende su 4 stanno adottando questo modello allo scopo di integrare gli ambienti di lavoro ibridi (77%) e l’accesso dei controlli a endpoint e dati (72%).

Questo report evidenzia inoltre il fatto che l’implementazione del modello Zero Trust promuove l’automazione dei processi di sicurezza (80%), favorendo al contempo un cambiamento della mentalità all’interno dei gruppi di lavoro riguardo alla prevenzione del rischio (70%), migliorando la resilienza delle organizzazioni.

L’architettura Zero Trust ha raggiunto un punto di svolta. Nel corso di quest’anno, il 48% dei dirigenti ha dichiarato l’intenzione di implementare questa strategia di sicurezza internamente, poiché i team IT dispongono della competenza necessaria per completare questo compito.

Zero Trust: i principali ostacoli per le aziende

Nonostante i vantaggi che offre, l’implementazione del modello Zero Trust è fonte di numerosi problemi per le aziende: il 45% delle aziende sta adottando il modello Zero Trust, ma deve far fronte a difficoltà e ritardi dovuti a problemi di larghezza di banda e alla mancanza di esperienza del team IT.

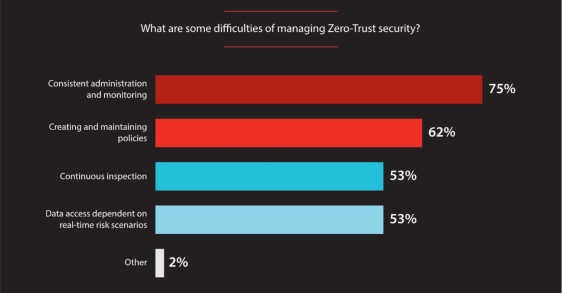

Altre difficoltà legate all’implementazione e alla manutenzione del modello Zero Trust includono l’amministrazione e il monitoraggio del framework (75%), la creazione e la manutenzione di policy Zero Trust (62%), il monitoraggio continuo richiesto in conformità al principio centrale di “verificare sempre” (53%) e l’accesso a dati in situazioni che comportano un rischio per l’azienda (53%).

Le aziende che implementano e gestiscono adeguatamente una strategia Zero Trust in tutta la propria struttura miglioreranno la propria sicurezza e potranno così concentrarsi sulla value proposition aziendale. Pertanto, le soluzioni esclusive per questo framework forniranno ai team IT una serie di vantaggi come la tecnologia necessaria per verificare l’accesso agli endpoint in tempo reale, eseguire il controllo dei danni nell’eventualità di una violazione della sicurezza e automatizzare le operazioni di raccolta del contesto e risposta richieste dall’approccio Zero Trust.

Ciò garantisce alle aziende la possibilità di fare affidamento su un solido ecosistema in grado di gestire questo nuovo ambiente dove gli attacchi informatici stanno diventando sempre più avanzati e difficili da rilevare.