Nel mondo digitale di oggi, la lotta contro le minacce online è più intensa che mai. Gli aggressori informatici stanno diventando sempre più intelligenti e per le aziende è sempre più difficile tenere il passo. A causa dell’aumento di strumenti di attacco facili da usare e di meccanismi di pagamento anonimi, la motivazione degli attacchi si sta espandendo in nuovi ambiti come il riscatto e l’hacktivismo. Questi attacchi possono causare gravi danni, come rovinare la reputazione di un’azienda o incorrere in perdite finanziarie significative. Nel 2023, oltre il 72% delle aziende in tutto il mondo sono state colpite da attacchi ransomware, con un costo medio del ransomware che ha raggiunto 1,85 milioni di dollari per attacco. È qui che entrano in gioco i feed di intelligence sulle minacce di Radware. Questi feed forniscono alle aziende informazioni privilegiate sulle nuove minacce in modo che possano fermarle prima che causino danni.

Il Threat Research Center dell’Emergency Response Team (ERT) di Radware ha creato un esclusivo feed di intelligence sulle minacce che migliora la sicurezza dei data center e delle applicazioni fornendo ai prodotti Radware, come DefensePro, Alteon e Radware Cloud Services, un elenco aggiornato di IP indirizzi che sono stati recentemente coinvolti in attacchi informatici bloccando questo traffico prima che raggiunga l’applicazione.

In questo blog parleremo del motivo per cui l’utilizzo dei feed di intelligence sulle minacce sul tuo Alteon è così importante per proteggere la tua azienda dalle minacce online.

Cosa rende l’ERT Active Attackers Feed di Radware così unico?

Il feed degli aggressori attivi di Radware è un’aggregazione di più origini dati esclusive di Radware combinate e correlate dall’ERT Threat Research Center di Radware. Questa raccolta unica, insieme alla visibilità proprietaria di Radware sugli attacchi reali in tempo reale, pone Radware in una posizione impareggiabile per fornire informazioni sulle minacce complete e tempestive.

Il feed aggrega le seguenti origini dati:

- Informazioni sugli aggressori attivamente coinvolti in attività dannose, raccolte tramite la Global Deception Network di Radware.

- Dati di intelligence su attacchi DDoS e applicazioni provenienti dai servizi di sicurezza cloud di Radware.

- Algoritmi proprietari di bot e botnet intelligence sviluppati dal Centro di ricerca ERT di Radware.

Queste diverse fonti vengono integrate e valutate all’interno di una piattaforma cloud di big data, risultando in un elenco di aggressori dannosi attualmente attivi. Il feed viene regolarmente aggiornato e scaricato su Alteon ogni 15 minuti, consentendo il blocco preventivo degli aggressori prima che inizi un attacco.

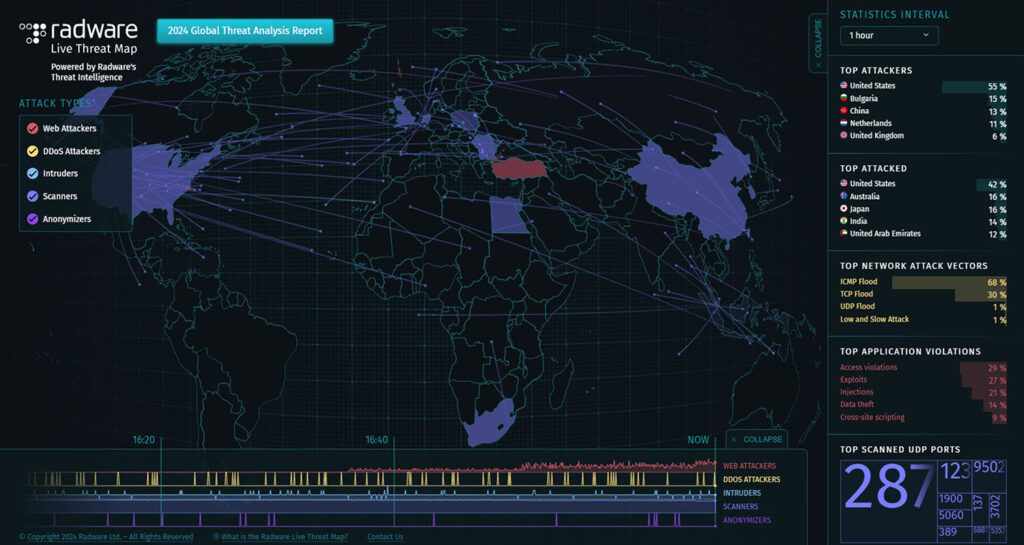

Figura 1: Mappa delle minacce in tempo reale di Radware .

Principali vantaggi derivanti dal miglioramento della sicurezza Alteon utilizzando il feed degli aggressori ERT Active.

Protezione avanzata dalle minacce IP: il feed IP dannoso viene generalmente posizionato sul perimetro per intercettare gli attacchi prima che penetrino nella rete aziendale. Tuttavia, l’integrazione di tale feed anche nell’ADC, molto vicino all’applicazione e ai server, funge da “ultima linea di difesa”. Ciò garantisce che anche se un indirizzo IP dannoso supera le difese perimetrali, verrà comunque bloccato prima di raggiungere risorse critiche. Ciò rafforza il livello di sicurezza generale dell’ambiente applicativo bloccando le minacce provenienti da indirizzi IP ad alto rischio recentemente coinvolti in incidenti di sicurezza.

Azione personalizzabile: ogni indirizzo IP dannoso è collegato a varie fonti di minaccia, inclusi aggressori denial-of-service, botnet, botnet IoT, scanner, aggressori web e proxy anonimi. A ciascun indirizzo viene quindi assegnato un punteggio di rischio in base al comportamento, alle categorie e al volume di traffico. Gli amministratori Alteon hanno la flessibilità di personalizzare le azioni, sia che si tratti di bloccare, segnalare o consentire, in base ai livelli di punteggio, alle categorie e alla geolocalizzazione.

Protezione dietro CDN e proxy: poiché Alteon decodifica il traffico in entrata e analizza le intestazioni HTTP, può identificare l’IP “reale” del client presentato nell’intestazione dell’indirizzo IP (ad esempio, intestazione X-Forwarded-For). Ciò consente ad Alteon di individuare con precisione l’origine delle richieste in entrata, indipendentemente dal fatto che siano state instradate attraverso servizi intermediari come CDN o proxy.

Maggiore efficienza del data center: ERT Active Attacker Feed semplifica le operazioni del data center bloccando preventivamente gli aggressori, riducendo il carico sui moduli di sicurezza che richiedono un’elaborazione avanzata come l’offload SSL, l’elaborazione WAAP e la protezione bot.

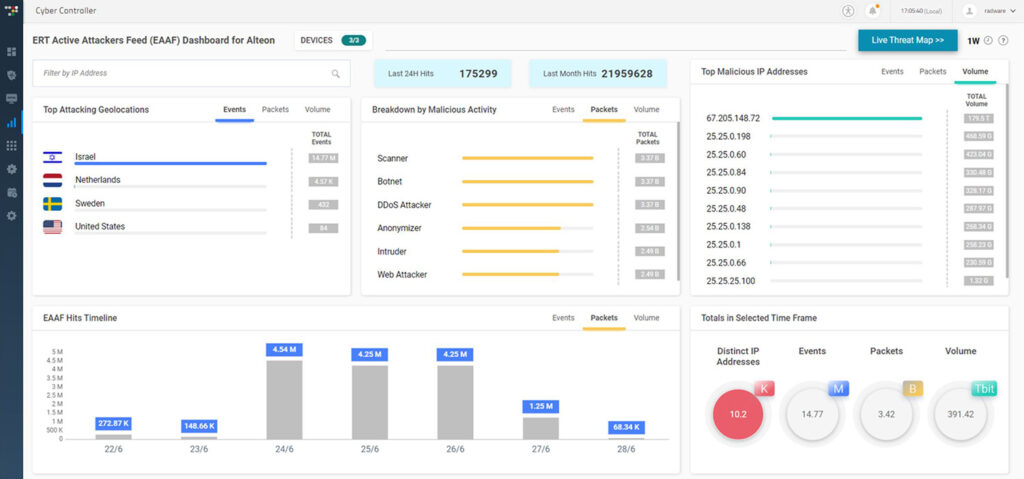

Reporting e analisi completi: Alteon fornisce avvisi per IP dannosi bloccati e segnalati, mentre il dashboard Cyber Controller offre approfondimenti sulle principali geolocalizzazioni degli attacchi, categorie di attacchi, indirizzi IP, volume degli attacchi nel tempo e altro ancora.

Precisione: con aggiornamenti ogni 5 minuti, il feed garantisce una protezione tempestiva riducendo al minimo i falsi positivi, impedendo così il blocco degli utenti legittimi

Figura2: Feed degli aggressori attivi ERT (EAAF).

Nel panorama digitale odierno, le aziende si trovano ad affrontare una minaccia sempre crescente derivante dagli attacchi informatici che possono causare danni significativi e perdite finanziarie. ERT Active Attackers Feed di Radware offre una soluzione unica per bloccare preventivamente gli IP dannosi e proteggere data center e applicazioni. Sfruttando questo feed sui dispositivi Alteon, le aziende possono usufruire di una protezione avanzata dalle minacce IP, di aggiornamenti frequenti, di una migliore efficienza dei data center e di azioni personalizzabili su misura per le loro esigenze. Inoltre, i report e le analisi completi forniti da Radware forniscono alle organizzazioni informazioni approfondite sulle minacce informatiche in tempo reale. Per proteggere efficacemente la tua azienda dalle minacce online, considera l’integrazione di ERT Active Attackers Feed di Radware nelle tue misure di sicurezza Alteon oggi stesso. Questa funzionalità è inclusa nel pacchetto Alteon Secure Subscription.