Oggi, la sicurezza delle informazioni sensibili e delle risorse digitali è una priorità assoluta per le organizzazioni a livello globale.

Il National Institute of Standards and Technology (NIST) Cybersecurity Framework 2.0 si pone come uno strumento potente e adattabile, volto ad aiutare le organizzazioni di varie dimensioni a districarsi nell’intricato terreno della sicurezza informatica. Sviluppato dal NIST , una rinomata autorità nel campo della tecnologia e degli standard, il quadro ha ottenuto un ampio riconoscimento e adozione. Questo articolo approfondisce il NIST Cybersecurity Framework 2.0, offrendo una visione approfondita del suo scopo, delle funzioni principali e degli ampi vantaggi che offre alle organizzazioni.

IL RUOLO PRIMARIO DEL NIST CYBERSECURITY FRAMEWORK

Il ruolo principale del NIST Cybersecurity Framework è quello di offrire una metodologia strutturata affinché le organizzazioni possano comprendere, valutare, dare priorità e comunicare in modo efficace i rischi della sicurezza informatica. Nel mondo interconnesso di oggi, in cui i dati sono vitali per le operazioni organizzative, le minacce alla sicurezza informatica comportano gravi ripercussioni, tra cui perdite finanziarie, danni alla reputazione e responsabilità legali. È necessario un approccio sistematico affinché le organizzazioni comprendano la loro attuale posizione di sicurezza informatica, identifichino e diano priorità ai rischi, implementino misure di protezione, rispondano in modo efficiente agli incidenti e migliorino la comunicazione sui rischi di sicurezza informatica.

MIGLIORAMENTO CONTINUO E COINVOLGIMENTO DELLE PARTI INTERESSATE

Un aspetto chiave del NIST Cybersecurity Framework 2.0 è la sua enfasi sul miglioramento continuo, incoraggiando le organizzazioni a perfezionare costantemente le proprie strategie e pratiche di sicurezza informatica. Inoltre, lo sviluppo del quadro ha comportato un contributo sostanziale da parte delle parti interessate, offrendo strade come seminari e commenti pubblici, garantendone la pertinenza e l’adattabilità nell’affrontare le sfide in evoluzione della sicurezza informatica.

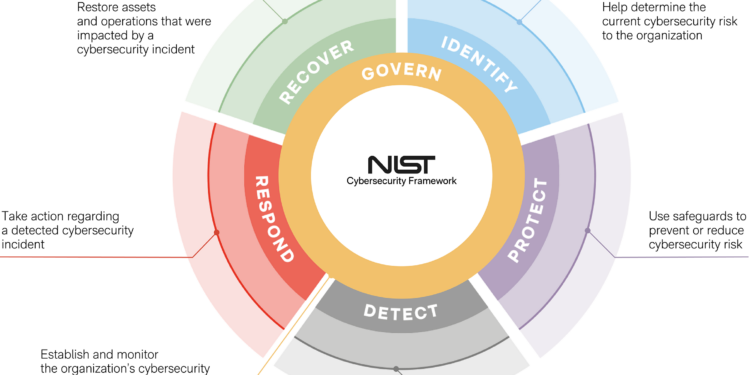

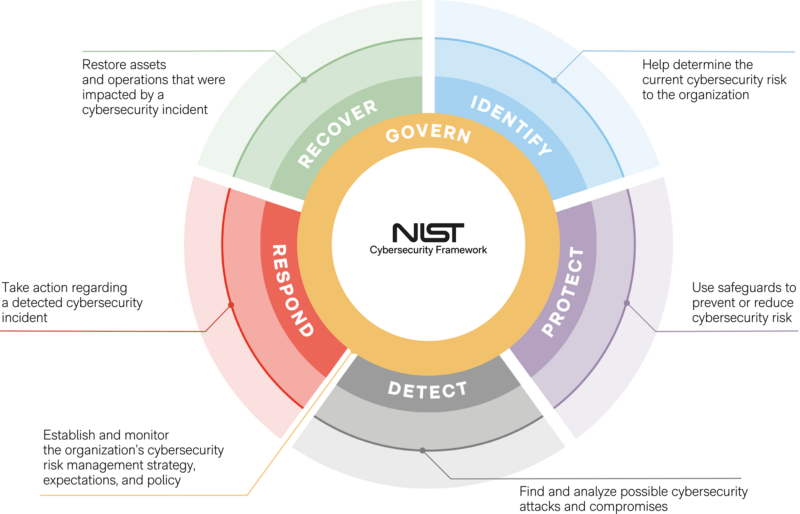

Il cuore del NIST Cybersecurity Framework 2.0 è il suo Core, che ora include sette funzioni essenziali, con la recente aggiunta di “Govern”. Questa nuova funzione sottolinea la necessità di supervisione del processo di governance, in sintonia con l’etica della ISO 27001, che richiede regolari audit interni e riesami della direzione. La funzione “Governare” si allinea anche con la gestione dei rischi della catena di fornitura, sostenendo un approccio strategico alla gestione dei rischi relativi ai fornitori e ai servizi di terze parti, simile alle clausole sui rapporti con i fornitori della norma ISO 27001.

PRESENTAZIONE DELLO STRUMENTO DI RIFERIMENTO CSF 2.0

Uno sviluppo degno di nota è l’introduzione dello strumento di riferimento Cybersecurity Framework (CSF) 2.0 da parte del NIST. Questo strumento consente agli utenti di esplorare il Draft CSF 2.0 Core, offrendo versioni leggibili dall’uomo e dalla macchina, aiutando nella creazione di versioni personalizzate del CSF 2.0 Core con riferimenti informativi selezionati. Questo strumento sarà continuamente migliorato con funzionalità aggiuntive, inclusi i riferimenti informativi, una volta che il CSF 2.0 sarà finalizzato all’inizio del 2024.

NIST Cybersecurity Framework 2.0, riprogettato da Ermes Cybersecurity

COMPRENDERE LO SCOPO DEL FRAMEWORK

Il NIST Cybersecurity Framework, sviluppato dal National Institute of Standards and Technology (NIST), funge da guida fondamentale per le organizzazioni che cercano di migliorare la propria posizione di sicurezza informatica. Il suo scopo principale è fornire un quadro strutturato che consenta alle organizzazioni di comprendere, valutare, stabilire le priorità e comunicare in modo efficace i rischi della sicurezza informatica.

PERCHÉ COMPRENDERE E GESTIRE I RISCHI LEGATI ALLA SICUREZZA INFORMATICA È FONDAMENTALE?

In un mondo sempre più interconnesso, in cui i dati sono la linfa vitale delle organizzazioni, i rischi legati alla sicurezza informatica possono avere gravi conseguenze. Questi rischi comprendono un’ampia gamma di potenziali minacce, dagli hacker malintenzionati che cercano l’accesso non autorizzato ai dati sensibili ai guasti del sistema che possono interrompere le operazioni. Inoltre, le conseguenze di una violazione della sicurezza informatica si estendono oltre le perdite finanziarie, fino al danno reputazionale e alle responsabilità legali.

Per mitigare questi rischi in modo efficace, le organizzazioni necessitano di un approccio sistematico che consenta loro di:

- Comprendere la loro attuale posizione in materia di sicurezza informatica: prima di affrontare i rischi di sicurezza informatica, le organizzazioni devono acquisire una chiara comprensione delle misure di sicurezza esistenti e delle potenziali vulnerabilità.

- Identificare e dare priorità ai rischi: non tutti i rischi sono uguali. Alcune vulnerabilità rappresentano una minaccia più significativa di altre. Il framework aiuta le organizzazioni a identificare e dare priorità ai rischi in base al loro potenziale impatto e probabilità.

- Implementare misure di protezione: grazie ad una conoscenza approfondita dei rischi, le organizzazioni possono implementare misure di protezione per ridurre la propria vulnerabilità alle minacce informatiche.

- Rispondere in modo efficace agli incidenti: nello sfortunato caso di un incidente di sicurezza informatica, disporre di un piano di risposta ben definito è fondamentale per ridurre al minimo i danni e recuperare rapidamente.

- Migliorare la comunicazione: una comunicazione efficace sui rischi legati alla sicurezza informatica è essenziale sia all’interno di un’organizzazione che con le parti interessate esterne. Il quadro promuove un linguaggio comune per tale comunicazione.

ESPLORAZIONE DELLE FUNZIONI PRINCIPALI DEL FRAMEWORK

Il Framework Core è il cuore del NIST Cybersecurity Framework 2.0, costituito da sette funzioni essenziali, ciascuna meticolosamente organizzata per affrontare i principali risultati della sicurezza informatica. Queste funzioni lavorano in armonia per fornire alle organizzazioni un approccio completo alla gestione e alla mitigazione efficace dei rischi di sicurezza informatica.

GOVERNO (GV):

Questa funzione trasversale funge da base, coinvolgendo la definizione e il monitoraggio continuo della strategia, delle politiche e delle aspettative di gestione del rischio di sicurezza informatica di un’organizzazione. Fornisce una guida cruciale per ottenere i risultati desiderati in tutte le altre funzioni, prendendo in considerazione la missione, gli obiettivi e le parti interessate dell’organizzazione.

IDENTIFICARE (ID):

Al centro del framework, questa funzione si concentra sull’identificazione e la comprensione degli attuali rischi di sicurezza informatica affrontati dall’organizzazione. Implica un esame meticoloso delle risorse, inclusi dati, hardware, software e strutture, nonché un’analisi approfondita dei rischi correlati. Questa comprensione globale costituisce la base per un’efficace gestione del rischio.

PROTEGGERE (PR):

La funzione di protezione consiste nel mettere in atto misure di salvaguardia per prevenire o ridurre i rischi di sicurezza informatica. Copre un’ampia gamma di aspetti critici, tra cui la sensibilizzazione e la formazione dei dipendenti, la sicurezza dei dati, la gestione delle identità, l’autenticazione, il controllo degli accessi, la sicurezza della piattaforma e la resilienza dell’infrastruttura tecnologica. Implementando misure protettive, le organizzazioni rafforzano le proprie difese contro potenziali minacce.

RILEVAMENTO (DE):

Nel frenetico panorama della sicurezza informatica di oggi, il rilevamento tempestivo delle potenziali minacce è fondamentale. La funzione di rilevamento prevede la ricerca e l’analisi attiva di potenziali attacchi e compromissioni della sicurezza informatica. Consente alle organizzazioni di scoprire e valutare rapidamente anomalie, indicatori di compromissione e altri segnali di allarme che potrebbero indicare incidenti o attacchi alla sicurezza informatica in corso.

RISPOSTA (RS):

Quando viene rilevato un incidente di sicurezza informatica, una risposta rapida ed efficiente è fondamentale. La funzione di risposta entra in gioco in questo frangente critico, guidando le organizzazioni nell’intraprendere azioni decisive. Supporta il contenimento dell’impatto degli incidenti e comprende aspetti cruciali come la gestione, l’analisi, la mitigazione, il reporting e la comunicazione degli incidenti.

RECUPERO (RC):

La funzione di recupero è una parte vitale del quadro, focalizzata sulla fase post-incidente. Si tratta di ripristinare risorse e operazioni che sono state colpite da un incidente di sicurezza informatica. L’obiettivo finale è facilitare il ripristino tempestivo delle normali operazioni, riducendo al minimo l’impatto degli incidenti di sicurezza informatica e garantendo una comunicazione efficace durante gli sforzi di ripristino.

I LIVELLI DELLA STRUTTURA

Oltre alle funzioni principali, il framework NIST introduce i livelli, che classificano la maturità della sicurezza informatica di un’organizzazione. Questi livelli vanno da Parziale (Livello 1) ad Adattivo (Livello 4). Le organizzazioni possono valutare il proprio livello attuale e aspirare ad avanzare a livelli più alti, il che significa una maggiore maturità in termini di sicurezza informatica.

COSA RAPPRESENTANO I LIVELLI?

I livelli rappresentano diversi livelli di maturità e resilienza della sicurezza informatica all’interno di un’organizzazione. Aiutano le organizzazioni a capire la loro posizione in termini di pratiche di sicurezza informatica e forniscono una tabella di marcia per il miglioramento.

- Livello 1 – Parziale: le organizzazioni a questo livello hanno un approccio ad hoc per gestire la propria strategia organizzativa sui rischi di sicurezza informatica. La consapevolezza dei rischi legati alla sicurezza informatica è limitata e la gestione dei rischi legati alla sicurezza informatica è irregolare. Non esistono processi stabiliti per la condivisione delle informazioni sulla sicurezza informatica.

- Livello 2 – Informato sul rischio: le organizzazioni di livello 2 hanno adottato pratiche di gestione del rischio approvate. Danno priorità alle azioni in base agli obiettivi di rischio e all’ambiente di minaccia. Vi è una maggiore consapevolezza dei rischi legati alla sicurezza informatica e si verifica una certa condivisione informale delle informazioni sulla sicurezza informatica.

- Livello 3 – Ripetibile: nel livello 3, le organizzazioni hanno pratiche formali di gestione del rischio come politica. Adottano un approccio a livello di organizzazione per la gestione dei rischi di sicurezza informatica, con metodi coerenti per rispondere ai cambiamenti del rischio. Vengono stabiliti un monitoraggio e una comunicazione regolari dei rischi per la sicurezza informatica, insieme ad azioni formali sui rischi per la sicurezza informatica in prodotti, servizi e catene di fornitura.

- Livello 4 – Adattivo: il livello più alto, Livello 4, prevede un approccio a livello di organizzazione utilizzando politiche informate sul rischio. Esiste una chiara comprensione dei rischi per la sicurezza informatica nel contesto degli obiettivi e i rischi per la sicurezza informatica sono integrati con altri rischi organizzativi. Sono in atto pratiche di cibersicurezza adattative basate sulle lezioni apprese, che consentono la comprensione e le azioni in tempo reale sui rischi della cibersicurezza. Viene istituita una struttura di governance per la gestione dei rischi lungo tutta la catena di fornitura.

Questi livelli forniscono alle organizzazioni un percorso chiaro per migliorare la propria resilienza in materia di sicurezza informatica. Valutando il livello attuale e puntando al miglioramento, le organizzazioni possono migliorare continuamente la propria capacità di proteggersi dalle minacce informatiche.

VANTAGGI DELL’IMPLEMENTAZIONE DEL QUADRO NIST

L’implementazione del NIST Cybersecurity Framework 2.0 offre numerosi vantaggi per organizzazioni di tutte le dimensioni e in vari settori. Alcuni dei principali vantaggi includono:

- Gestione proattiva del rischio

Il Framework NIST promuove un approccio proattivo per identificare e mitigare i rischi di sicurezza informatica. Comprendendo il proprio attuale livello di sicurezza informatica, identificando le vulnerabilità e implementando misure protettive, le organizzazioni possono stare al passo con l’evoluzione delle minacce. Questo approccio proattivo è essenziale nel panorama odierno delle minacce in rapida evoluzione.

- Comunicazione migliorata

Una comunicazione efficace è al centro di qualsiasi strategia di sicurezza informatica di successo. L’enfasi del Framework sulla creazione di un linguaggio comune per la comunicazione interna ed esterna favorisce la collaborazione tra le diverse parti interessate all’interno dell’organizzazione. Migliora inoltre la condivisione delle informazioni, sia all’interno dell’organizzazione che con i partner esterni, facilitando una risposta coordinata alle minacce informatiche.

- Potenziale generazione di entrate

Misure efficaci di sicurezza informatica possono creare fiducia tra clienti e partner. Quando le organizzazioni dimostrano un impegno nei confronti della sicurezza informatica e della protezione dei dati sensibili, possono potenzialmente aprire nuove opportunità di business e flussi di entrate. È più probabile che i clienti facciano affari con organizzazioni di cui si fidano per proteggere i propri dati.

- Maggiore resilienza

Gli incidenti legati alla sicurezza informatica possono interrompere le operazioni e danneggiare la reputazione di un’organizzazione. Implementando il framework NIST, le organizzazioni possono migliorare la loro resilienza alle minacce informatiche. Ciò include misure per rilevare e rispondere rapidamente agli incidenti, riducendo al minimo il loro impatto e facilitando un ritorno più rapido alle normali operazioni.

CONCLUSIONE

Il NIST Cybersecurity Framework 2.0 rappresenta uno strumento prezioso e adattabile per le organizzazioni che cercano di orientarsi nel complesso panorama della sicurezza informatica. Le sue funzioni principali, i livelli del framework e l’approccio proattivo consentono alle organizzazioni di comprendere, valutare, stabilire le priorità e comunicare in modo efficace i rischi della sicurezza informatica. Implementando il Framework, le organizzazioni possono compiere passi significativi verso il miglioramento della propria posizione di sicurezza informatica e la protezione delle proprie risorse digitali.

FONTE: https://www.ermes.company/blog/nist-framework-2-0-a-comprehensive-overview/